Žalite se da platite anai iptografiju zemlji sai ikihauwai! Bilo da pišete bilješke svojim prijateljima u razredu ili pokušavate shvatiti kriptografiju (znanost o kodovima i šiframa) iz zabave, ovaj vam članak može pomoći da naučite neke osnovne principe i stvorite vlastiti način za kodiranje privatnih poruka. Pročitajte korak 1 u nastavku da biste dobili ideju o tome odakle početi!

Neki ljudi koriste riječi "šifra" i "šifra" za označavanje istih pojmova, ali oni koji ozbiljno proučavaju ovo pitanje znaju da su to dva potpuno različita pojma. Tajni kod je sustav u kojem se svaka riječ ili fraza u vašoj poruci zamjenjuje drugom riječju, frazom ili nizom znakova. Šifra je sustav u kojem se svako slovo vaše poruke zamjenjuje drugim slovom ili simbolom.

Koraci

Kodovi

Standardni kodovi

-

Odaberite datum. Na primjer, bio bi rođendan Stevena Spielberga 16. prosinca 1946. godine. Napišite ovaj datum brojevima i kosim crtama (12/18/46), a zatim uklonite crtice da biste dobili šesteroznamenkasti broj 121846, koji možete koristiti za slanje šifrirane poruke.

Svakom slovu dodijelite broj. Zamislite poruku "Volim filmove Stevena Spielberga". Ispod poruke iznova upisujete svoj šesteroznamenkasti broj do samog kraja rečenice: 121 84612184 612184 6121846 121846121.

Šifrirajte svoju poruku. Napišite slova s lijeva na desno. Pomaknite svako slovo običnog teksta za broj jedinica navedenih ispod njega. Slovo "M" se pomiče za jednu jedinicu i postaje "H", slovo "H" se pomiče za dvije jedinice i postaje "P". Imajte na umu da je slovo "I" pomaknuto za 2 jedinice, za to morate skočiti na početak abecede, a ono postaje "B". Vaša posljednja poruka bit će “Npyo hfögbuschg ynyfya chukgmse tsyuekseb”.

Prevedite svoju poruku. Kada netko želi pročitati vašu poruku, sve što treba znati je koji ste datum kodirali. Za ponovno kodiranje koristite obrnuti postupak: napišite brojčani kod, a zatim vratite slova suprotnim redoslijedom.

- Kodiranje s datumom ima dodatnu prednost da datum može biti apsolutno bilo što. Također možete promijeniti datum u bilo kojem trenutku. To čini ažuriranje šifriranog sustava mnogo lakšim nego s drugim metodama. Međutim, bolje je izbjegavati takve poznate datume kao što je 9. svibnja 1945. godine.

-

Odaberite tajni broj sa svojim prijateljem. Na primjer, broj 5.

Napišite svoju poruku (bez razmaka) s ovim brojem slova u svakom retku (ne brinite ako je zadnji redak kraći). Na primjer, poruka "Moja maska je raznesena" izgledala bi ovako:

- Moepr

- kavijar

- ieras

- pokrivena

-

Da biste napravili šifru, uzmite slova od vrha do dna i zapišite ih. Poruka će biti "Myikokererrypyatrtao".

Da bi dešifrirao vašu poruku, vaš prijatelj mora prebrojati ukupan broj slova, podijeliti ga s 5 i utvrditi ima li nepotpunih redaka. Nakon toga upisuje ova slova u stupce tako da u svakom retku ima po 5 slova i jedan nepotpun red (ako ga ima) i čita poruku.

- Sakrijte svoj kôd na mjestu za koje znaju samo pošiljatelj i primatelj. Na primjer, odvrnite bilo koju olovku i stavite svoj kod u nju, sastavite olovku natrag, pronađite mjesto (poput držača olovke) i recite primatelju mjesto i vrstu olovke.

- Šifrirajte i prostore kako biste još više zbunili kod. Na primjer, možete koristiti slova (E, T, A, O i H najbolje funkcioniraju) umjesto razmaka. Zovu se praznine. S, b, b i z izgledat će previše očito iskusnim razbijačima šifri, stoga nemojte koristiti njih ili druge znakove koji se ističu.

- Možete kreirati vlastiti kod nasumično preuređivanjem slova u riječima. "Dij yaemn in park" - "Čekaj me u parku."

- Uvijek šaljite kodove agentima na vašoj strani.

- Kada koristite turski irski, ne morate posebno koristiti "eb" ispred suglasnika. Možete koristiti "ie", "br", "of" ili bilo koju drugu neupadljivu kombinaciju slova.

- Kada koristite pozicijsko kodiranje, slobodno dodajte, uklonite, pa čak i preuredite slova s jednog mjesta na drugo kako biste dekodiranje učinili još težim. Pobrinite se da vaš partner razumije što radite ili će sve to za nju/mu biti besmisleno. Tekst možete podijeliti na dijelove tako da u svakom ima tri, četiri ili pet slova, a zatim ih zamijeniti.

- Za preuređivanje Cezara možete preurediti slova koliko god želite, naprijed ili natrag. Samo provjerite jesu li pravila permutacije ista za svako slovo.

- Uvijek uništite dešifrirane poruke.

- Ako koristite svoj vlastiti kod, nemojte ga previše komplicirati drugima da ga shvate. Možda je čak i vama preteško dešifrirati!

- Koristite Morseovu azbuku. Ovo je jedan od najpoznatijih kodova, pa će vaš sugovornik brzo shvatiti o čemu se radi.

- Ako kod napišete netočno, to će vašem partneru otežati proces dekodiranja, pod uvjetom da ne koristite varijacije kodova ili šifri koje su posebno dizajnirane da zbune dešifriranje (osim vašeg partnera, naravno).

- Zbunjeni jezik najbolje je koristiti za kratke riječi. Nije tako učinkovito s dugim riječima jer su dodatna slova mnogo vidljivija. Isto vrijedi i kada se koristi u govoru.

Stvorite svoju poruku. Koristeći šifrarnicu, pažljivo i pažljivo napišite poruku. Imajte na umu da će uparivanje vašeg koda s šifrom učiniti vašu poruku još sigurnijom!

Prevedite svoju poruku. Kada vaši prijatelji prime poruku, morat će upotrijebiti svoju kopiju šifrarnika da prevedu poruku. Provjerite da znaju da koristite dvostruku metodu zaštite.

Knjiga kodova

policijsko kodiranje

Šifre

Šifriranje temeljeno na datumu

Šifriranje s brojem

Grafička šifra

Preuređenje Cezara

Tajni jezici

zbunjen jezik

Zvučni kod

frfljanje

Upozorenja

Metode: eksplanatorno i ilustrativno, djelomično istraživačko.

- Stvoriti uvjete za povećanje kognitivnog interesa za predmet.

- Doprinijeti razvoju analitičko-sintetizirajućeg mišljenja.

- Doprinijeti formiranju vještina i sposobnosti koje su opće znanstvene i opće intelektualne prirode.

Zadaci:

obrazovni:

- generalizirati i sistematizirati znanja o osnovnim pojmovima: kod, kodiranje, kriptografija;

- upoznati se s najjednostavnijim metodama šifriranja i njihovim tvorcima;

- razviti sposobnost čitanja šifriranja i šifriranja informacija;

razvijanje:

- razvijati spoznajnu aktivnost i kreativne sposobnosti učenika;

- formirati logičko i apstraktno mišljenje;

- razvijati sposobnost primjene stečenog znanja u nestandardnim situacijama;

- razvijati maštu i svjesnost;

obrazovni:

- njegovati komunikacijsku kulturu;

- razvijati znatiželju.

Predloženi razvoj može se koristiti za učenike 7-9 razreda. Prezentacija pomaže da materijal bude vizualan i pristupačan.

Društvo u kojem čovjek živi bavi se informacijama kroz svoj razvoj. Akumulira se, obrađuje, pohranjuje, prenosi. (Slajd 2. Prezentacija)

I zar svi uvijek moraju sve znati?

Naravno da ne.

Ljudi su oduvijek nastojali sakriti svoje tajne. Danas ćete se upoznati s poviješću razvoja kriptografije, naučiti najjednostavnije metode šifriranja. Moći ćete dešifrirati poruke.

Jednostavne tehnike šifriranja korištene su i dobile određenu distribuciju već u doba drevnih kraljevstava i u antici.

Kriptografija - kriptografija - je iste dobi kao i pisanje. Povijest kriptografije ima više od jednog tisućljeća. Ideja stvaranja tekstova sa skrivenim značenjima i šifriranim porukama stara je gotovo koliko i sama umjetnost pisanja. Za to postoji mnogo dokaza. Glinena ploča iz Ugarita (Sirija) - vježbe podučavanja umijeća dešifriranja (1200. pr. Kr.). “Babilonska teodiceja” iz Iraka primjer je akrostiha (sredina 2. tisućljeća pr. Kr.).

Jednu od prvih sustavnih šifri razvili su stari Židovi; ova metoda se zove temura - "razmjena".

Najjednostavniji od njih je “Atbash”, abeceda je podijeljena po sredini tako da su se prva dva slova, A i B, poklopila s posljednja dva, T i Sh. Korištenje Temurove šifre može se naći u Bibliji. Ovo Jeremijino proročanstvo, nastalo početkom 6. stoljeća prije Krista, sadrži kletvu svim vladarima svijeta, koja završava s "kraljem Sesaha" za kojeg se, kada se dešifrira iz šifre "Atbash", ispostavlja da je kralj Babilona.

(Slajd 3) Genijalnija metoda šifriranja izumljena je u staroj Sparti za vrijeme Likurga (5. st. pr. Kr.) Za šifriranje teksta korištena je Scitalla - cilindrični štap, na koji je bila namotana traka od pergamenta. Tekst je ispisan red po red duž osi cilindra, traka je odmotana sa štapića i proslijeđena primatelju, koji je imao Scytall istog promjera. Ova metoda je permutirala slova poruke. Ključ šifre bio je promjer Scitalle. ARISTOTEL je smislio metodu za razbijanje takve šifre. Izumio je uređaj za dešifriranje Antiscital.

(Slajd 4) Zadatak "Provjeri se"

(Slajd 5) Grčki pisac POLIBIJE koristio je signalni sustav koji je korišten kao metoda šifriranja. Uz njegovu pomoć bilo je moguće prenijeti apsolutno sve informacije. Zapisao je slova abecede u četvrtastu tablicu i zamijenio ih koordinatama. Stabilnost ove šifre bila je velika. Glavni razlog za to bila je mogućnost stalne promjene slijeda slova u kvadratu.

(Slajd 6) Zadatak "Provjeri se"

(Slajd 7) Posebnu ulogu u očuvanju tajne imala je metoda šifriranja koju je predložio JULIJE CEZAR i koju je on opisao u “Bilješkama o galskom ratu.

(Slajd 8) Zadatak "Provjeri se"

(Slajd 9) Postoji nekoliko modifikacija Cezarove šifre. Jedan od njih je algoritam Gronsfeld šifre (koju je 1734. stvorio Belgijanac José de Bronkhor, grof de Gronsfeld, vojni čovjek i diplomat). Šifriranje leži u činjenici da vrijednost pomaka nije konstantna, već je postavljena ključem (gama).

(Slajd 10) Za onoga koji prenosi šifriranje važna je njegova otpornost na dešifriranje. Ova karakteristika šifre naziva se kriptografska snaga. Za povećanje kriptografske snage dopustite šifre s mnogo abecednih ili viševrijednih zamjena. U takvim šiframa svakom znaku otvorene abecede nije dodijeljen jedan, već nekoliko znakova šifre.

(Slajd 11) Znanstvene metode u kriptografiji prvi put su se pojavile u arapskim zemljama. Arapsko porijeklo i sama riječ šifra (od arapskog "broj"). Arapi su prvi zamijenili slova brojevima kako bi zaštitili izvorni tekst. Tajni spis i njegovo značenje spominju se čak i u bajkama Tisuću i jedne noći. Prva knjiga, posebno posvećena opisu nekih šifri, pojavila se 855. godine, zvala se “Knjiga velike težnje čovjeka da razotkrije misterije antičkog pisanja”.

(Slajd 12) Talijanski matematičar i filozof GEROLAMO CARDANO napisao je knjigu "O suptilnostima" koja ima dio o kriptografiji.

Njegov doprinos znanosti o kriptografiji sadrži dvije rečenice:

Prvi je korištenje otvorenog teksta kao ključa.

Drugo, predložio je šifru, koja se sada zove Cardano Grid.

Uz ove prijedloge, Cardano daje "dokaz" o snazi šifri na temelju brojanja ključeva.

Cardano rešetka je ploča od tvrdog materijala u kojoj se u pravilnim razmacima izrađuju pravokutni rezovi, jedan bod visine i različitih duljina. Postavljanjem ove rešetke na list papira za pisanje, bilo je moguće napisati tajnu poruku u izreze. Preostala mjesta bila su ispunjena proizvoljnim tekstom koji je maskirao tajnu poruku. Ovu metodu prerušavanja koristile su mnoge poznate povijesne ličnosti, kardinal Richelieu u Francuskoj i ruski diplomat A. Gribojedov. Na temelju takve rešetke Cardano je konstruirao permutacijsku šifru.

(Slajd 13) Zadatak "Provjeri se"

(Slajd 14) U Rusiji su također voljeli kriptografiju. Šifre koje se koriste su iste kao u zapadnim zemljama - ikona, zamjene, permutacije.

Datumom nastanka kriptografske službe u Rusiji treba smatrati 1549. godinu (vladavina Ivana IV.), od trenutka formiranja "poslaničkog reda" u kojem je postojao "digitalni odjel".

Petar I. potpuno je reorganizirao kriptografsku službu, stvorivši "Ured veleposlanika". U ovom trenutku, kodovi se koriste za šifriranje, kao aplikacije za "digitalne alfabete". U poznatom "slučaju careviča Alekseja" "digitalne abecede" također su se pojavile u optužnim materijalima.

(Slajd 15) Zadatak "Provjeri se"

(Slajd 16) 19. stoljeće donijelo je mnoge nove ideje u kriptografiji. THOMAS JEFFERSON stvorio je sustav enkripcije koji zauzima posebno mjesto u povijesti kriptografije - "disk šifru". Ova šifra implementirana je pomoću posebnog uređaja, koji je kasnije nazvan Jeffersonovom šifrom.

Godine 1817. DESIUS WADSWORTH dizajnirao je uređaj za šifriranje koji je uveo novo načelo u kriptografiju. Inovacija je bila u tome što je napravio abecede otvorenog i šifriranog teksta različitih duljina. Uređaj s kojim je to učinio bio je disk, s dva pomična prstena s abecedama. Slova i brojevi vanjskog prstena bili su uklonjivi i mogli su se sastavljati bilo kojim redoslijedom. Ovaj šifrirani sustav implementira periodičnu poliabecednu zamjenu.

(Slajd 17) Postoji mnogo načina za kodiranje informacija.

Kapetan francuske vojske, CHARLES BARBIER, razvio je 1819. godine sustav kodiranja ecriture noctrum - noćno pisanje. U sustavu su korištene konveksne točke i crtice, nedostatak sustava je njegova složenost, jer nisu bila kodirana slova, već zvukovi.

LOUIS BRAILE je poboljšao sustav, razvio vlastitu šifru. Temelji ovog sustava i danas se koriste.

(Slajd 18) SAMUEL MORSE je 1838. razvio sustav za kodiranje znakova pomoću točaka i crtica. On je i izumitelj telegrafa (1837.) - uređaja koji je koristio ovaj sustav. Najvažnija stvar u ovom izumu je binarni kod, odnosno korištenje samo dva znaka za kodiranje slova.

(Slajd 19) Zadatak "Provjeri se"

(Slajd 20) Krajem 19. stoljeća kriptografija je počela dobivati obilježja egzaktne znanosti, a ne samo umjetnosti, počela se proučavati u vojnim akademijama. Jedan od njih razvio je vlastitu šifru vojnog polja, nazvanu Saint-Cyr linija. Omogućio je značajno povećanje učinkovitosti rada kriptografa, kako bi se olakšao algoritam za implementaciju Vigenèreove šifre. Upravo u toj mehanizaciji procesa enkripcije-dešifriranja leži doprinos autora reda praktičnoj kriptografiji.

U povijesti kriptografije XIX stoljeća. ime AUGUST KIRKHOFFES bilo je živo utisnuto. 80-ih godina XIX stoljeća objavio je knjigu "Vojna kriptografija" s volumenom od samo 64 stranice, ali su ovjekovječili njegovo ime u povijesti kriptografije. Formulira 6 specifičnih zahtjeva za šifre, od kojih se dva odnose na snagu šifriranja, a ostali - na operativne kvalitete. Jedan od njih ("ugrožavanje sustava ne bi smjelo uzrokovati neugodnosti dopisnicima") postalo je poznato kao "Kerckhoffovo pravilo". Svi ovi zahtjevi danas su relevantni.

U 20. stoljeću kriptografija je postala elektromehanička, a zatim elektronička. To znači da su elektromehanički i elektronički uređaji postali glavno sredstvo prijenosa informacija.

(Slajd 21) U drugoj polovici 20. stoljeća, razvojem elementarne baze računalne tehnologije, pojavljuju se elektronički enkoderi. Danas su upravo elektronički koderi ti koji čine veliku većinu alata za šifriranje. Oni ispunjavaju sve veće zahtjeve za pouzdanošću i brzinom enkripcije.

Sedamdesetih godina dogodila su se dva događaja koja su ozbiljno utjecala na daljnji razvoj kriptografije. Prvo, usvojen je (i objavljen!) prvi standard za šifriranje podataka (DES) koji je "legalizirao" Kerckhoffsov princip u kriptografiji. Drugo, nakon rada američkih matematičara W. DIFFI-ja i M. HELLMANA, rođena je “nova kriptografija” – kriptografija s javnim ključem.

(Slajd 22) Zadatak "Provjeri se"

(Slajd 23) Uloga kriptografije će se povećati zbog širenja područja njezine primjene:

- digitalni potpis,

- provjeru autentičnosti i potvrde vjerodostojnosti i cjelovitosti elektroničkih dokumenata,

- sigurnost e-poslovanja,

- zaštita informacija koje se prenose putem interneta itd.

Poznavanje kriptografije bit će potrebno za svakog korisnika elektroničkih sredstava za razmjenu informacija, pa će kriptografija u budućnosti postati "treća pismenost" uz "drugu pismenost" - vještine rada na računalu i informacijskoj tehnologiji.

Rješavanje problema određivanja ključa jednostavnim nabrajanjem svih mogućih opcija obično je nepraktično, osim upotrebe vrlo kratkog ključa. Stoga, ako kriptoanalitičar želi imati stvarnu šansu za probijanje šifre, mora napustiti metode nabrajanja "grube sile" i primijeniti drugačiju strategiju. U otkrivanju mnogih shema šifriranja može se primijeniti statistička analiza korištenjem učestalosti pojavljivanja pojedinačnih znakova ili njihovih kombinacija. Kako bi zakomplicirao rješenje problema razbijanja šifre pomoću statističke analize, K. Shannon je predložio dva koncepta enkripcije, tzv. zbunjenost (zbunjenost) i difuziju (difuziju). Zabuna je primjena zamjene tako da se odnos između ključa i šifriranog teksta učini što složenijim. Primjena ovog koncepta otežava korištenje statističke analize, što sužava područje pretraživanja ključeva, a dešifriranje čak i vrlo kratkog niza kriptograma zahtijeva pretragu velikog broja ključeva. Zauzvrat, difuzija je primjena takvih transformacija koje izglađuju statističke razlike između simbola i njihovih kombinacija. Kao rezultat toga, korištenje statističke analize od strane kriptoanalitičara može dovesti do pozitivnog rezultata samo ako se presretne dovoljno velik dio šifriranog teksta.

Implementacija ciljeva proklamiranih ovim konceptima postiže se ponovnim korištenjem elementarnih metoda šifriranja kao što su metoda zamjene, permutacije i kodiranja.

10.4.1. Metoda zamjene.

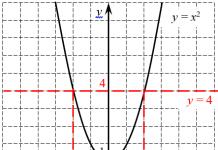

Najjednostavnija i ona s najdužom poviješću je metoda zamjene, čija je suština da se znak izvornog teksta zamijeni drugim znakom odabranim iz ove ili druge abecede prema pravilu određenom ključem za šifriranje. Položaj lika u tekstu se ne mijenja. Jedan od najranijih primjera uporabe metode uprizorenja je cezarova šifra, koju je koristio Gaj Julije Cezar tijekom svojih galskih pohoda. U njemu je svako slovo otvorenog teksta zamijenjeno drugim, preuzetim iz iste abecede, ali ciklički pomaknuto za određeni broj znakova. Primjena ove metode šifriranja ilustrira se primjerom prikazanim na slici 10.3, u kojem se transformacija šifriranja temelji na korištenju abecede s cikličkim pomakom od pet pozicija.

Riža. 10.3, a )

|

Izvorni tekst | |||||||||||||||

|

Kriptogram |

Riža. 10.3, b )

Očito je ključ šifre vrijednost cikličkog pomaka. Ako odaberete drugačiji ključ od navedenog u primjeru, šifra će se promijeniti.

Drugi primjer klasične sheme koja se temelji na metodi supstitucije je sustav šifriranja tzv polibijev kvadrat. S obzirom na rusku abecedu, ova se shema može opisati na sljedeći način. U početku spojeno u jedno slovo E, Yo; I, Y i b, b, čije se pravo značenje u dešifriranom tekstu lako vraća iz konteksta. Zatim se 30 simbola abecede stavlja u tablicu veličine 65, primjer popunjavanja koji je prikazan na sl. 10.4.

Riža. 10.4.

Šifriranje bilo kojeg slova otvorenog teksta vrši se navođenjem njegove adrese (tj. broja retka i stupca ili obrnuto) u danoj tablici. Tako je, na primjer, riječ CAESAR šifrirana pomoću Polibijevog kvadrata kao 52 21 23 11 41 61. Sasvim je jasno da se kod može mijenjati kao rezultat permutacije slova u tablici. Također treba napomenuti da bi se oni koji su bili u obilasku kazamata Petropavlovske tvrđave trebali sjetiti riječi vodiča o tome kako su zarobljenici kucali među sobom. Očito je njihov način komunikacije u potpunosti pokriven ovom metodom šifriranja.

Primjer polialfabetske šifre je shema koja se temelji na tzv. progresivni ključ Trithemiusa. Osnova ove metode šifriranja je tablica prikazana na Sl. 10.5, čiji se redovi ciklički pomiču za jednu poziciju kopija izvorne abecede. Dakle, prva linija ima nulti pomak, druga je ciklički pomaknuta za jednu poziciju ulijevo, treća je dva položaja u odnosu na prvi redak i tako dalje.

Riža. 10.5.

Jedna od metoda šifriranja koja koristi takvu tablicu je korištenje umjesto prvog znaka otvorenog teksta znaka iz prvog cikličkog pomaka izvorne abecede, koji stoji ispod znaka koji se šifrira, drugog znaka otvorenog teksta iz niza koji odgovara drugi ciklički pomak itd. Primjer šifriranja poruke na ovaj način prikazan je u nastavku (slika 10.6).

|

običan tekst | ||||||||||||

|

Šifrirani tekst |

Riža. 10.6.

Poznato je nekoliko zanimljivih varijanti šifri temeljenih na progresivnom ključu Trithemius. U jednom od njih, tzv Metoda Vigenereovog ključa, koristi se ključna riječ koja specificira nizove za šifriranje i dešifriranje svakog sljedećeg znaka otvorenog teksta: prvo slovo ključa specificira red tablice na sl. 10.5, s kojim je prvi znak poruke šifriran, drugo slovo ključa specificira red tablice koji šifrira drugi znak otvorenog teksta, i tako dalje. Neka se kao ključ odabere riječ “THROMB”, tada se poruka šifrirana pomoću Vigenere ključa može prikazati na sljedeći način (slika 10.7). Očito je da se otvaranje ključa može izvesti na temelju statističke analize šifratnog teksta.

|

običan tekst | ||||||||||||

|

Šifrirani tekst |

Riža. 10.7.

Varijanta ove metode je tzv. automatska metoda (otvoren) ključ Viginera, u kojem kao generiranje ključa koristi se jedno slovo ili riječ. Ovaj ključ daje početni niz ili nizove za šifriranje prvih ili prvih nekoliko znakova otvorenog teksta, slično kao u prethodno razmatranom primjeru. Znakovi otvorenog teksta zatim se koriste kao ključ za odabir niza za šifriranje. U primjeru ispod, slovo "I" se koristi kao ključ za generiranje (slika 10.8):

|

običan tekst | ||||||||||||

|

Šifrirani tekst |

Riža. 10.8.

Kao što primjer pokazuje, izbor nizova šifre u potpunosti je određen sadržajem otvorenog teksta, tj. povratna informacija o otvorenom tekstu se uvodi u proces šifriranja.

Druga verzija Vigenere metode je automatska metoda (šifrirano) Vigenèreov ključ. Ona, kao i šifriranje javnog ključa, također koristi generirajući ključ i povratne informacije. Razlika je u tome što se nakon šifriranja generirajućim ključem svaki sljedeći znak ključa u nizu ne preuzima iz otvorenog teksta, već iz rezultirajućeg kriptograma. Ispod je primjer koji objašnjava princip primjene ove metode šifriranja, u kojoj se kao i prije koristi slovo “I” kao ključ za generiranje (slika 10.9):

|

običan tekst | ||||||||||||

|

Šifrirani tekst |

Riža. 10.9.

Kao što se može vidjeti iz gornjeg primjera, iako je svaki sljedeći simbol ključa određen simbolom kriptograma koji mu prethodi, on je funkcionalno ovisan o svim prethodnim simbolima jasne poruke i generirajućeg ključa. Posljedično, postoji učinak raspršivanja statističkih svojstava izvornog teksta, što kriptoanalitičaru otežava primjenu statističke analize. Slaba karika ove metode je što šifrirani tekst sadrži znakove ključa.

Prema trenutnim standardima, Vigenere enkripcija se ne smatra sigurnim, ali glavni doprinos je otkriće da se sekvence ključeva koje se ne ponavljaju mogu generirati pomoću samih poruka ili funkcija iz poruka.

Varijanta implementacije tehnologije supstitucije, koja u dovoljnoj mjeri implementira koncept miješanja, je sljedeći primjer, koji se temelji na nelinearnoj transformaciji. Tok bitova informacija preliminarno je podijeljen u blokove duljine m, pri čemu je svaki blok predstavljen jednim od različitih simbola. Zatim puno  znakovi se miješaju tako da je svaki znak zamijenjen drugim znakom iz ovog skupa. Nakon operacije miješanja, simbol se ponovno pretvara u m-bitni blok. Uređaj koji implementira opisani algoritam kada

znakovi se miješaju tako da je svaki znak zamijenjen drugim znakom iz ovog skupa. Nakon operacije miješanja, simbol se ponovno pretvara u m-bitni blok. Uređaj koji implementira opisani algoritam kada  , prikazano na sl. 10.10, gdje je tablica specificirala pravilo za miješanje simbola skupa iz

, prikazano na sl. 10.10, gdje je tablica specificirala pravilo za miješanje simbola skupa iz  elementi.

elementi.

Riža. 10.10.

Nije teško pokazati da postoji  različite permutacije ili srodne moguće modele. U vezi s tim, na velike vrijednosti m zadatak kriptoanalitičara postaje računski gotovo nemoguć. Na primjer, kada

različite permutacije ili srodne moguće modele. U vezi s tim, na velike vrijednosti m zadatak kriptoanalitičara postaje računski gotovo nemoguć. Na primjer, kada  broj mogućih supstitucija definiran je kao

broj mogućih supstitucija definiran je kao  , tj. je astronomski broj. Očito, s takvom vrijednošću m ovu transformaciju sa zamjenski blok

(zamjena

blok,

S-block) može se smatrati da ima praktičnu tajnost. Međutim, njegova praktična provedba teško je moguća, budući da pretpostavlja postojanje

, tj. je astronomski broj. Očito, s takvom vrijednošću m ovu transformaciju sa zamjenski blok

(zamjena

blok,

S-block) može se smatrati da ima praktičnu tajnost. Međutim, njegova praktična provedba teško je moguća, budući da pretpostavlja postojanje  veze.

veze.

Uvjerimo se sada u to S je blok prikazan na sl. 10.10, doista izvodi nelinearnu transformaciju, za koju koristimo princip superpozicije: transformacija  je linearna ako. Pretvarajmo se to

je linearna ako. Pretvarajmo se to  , a

, a  . Zatim, a, odakle slijedi da S-blok je nelinearan.

. Zatim, a, odakle slijedi da S-blok je nelinearan.

10.4.2. Metoda permutacije.

Na permutacija(ili transpozicije) u skladu s ključem mijenja se redoslijed znakova otvorenog teksta, a značenje znaka je očuvano. Permutacijske šifre su blok šifre, tj. izvorni tekst je preliminarno podijeljen u blokove u kojima se provodi permutacija određena ključem.

Najjednostavnija implementacija ove metode šifriranja može biti prethodno razmatrani algoritam ispreplitanja, čija je suština podijeliti tok informacijskih simbola u blokove duljine  , zapisivanje redak po redak u memorijsku matricu veličine

, zapisivanje redak po redak u memorijsku matricu veličine  linije i

linije i  stupcima i čitanje po stupcima. Primjer ovog algoritma je

stupcima i čitanje po stupcima. Primjer ovog algoritma je  na sl. 10.11, tijekom kojeg se snima fraza x"Vrijeme ispita uskoro počinje." Zatim, na izlazu permutacijskog uređaja, kriptogram oblika

na sl. 10.11, tijekom kojeg se snima fraza x"Vrijeme ispita uskoro počinje." Zatim, na izlazu permutacijskog uređaja, kriptogram oblika

Riža. 10.11.

Razmatrana verzija metode permutacije može se zakomplicirati uvođenjem ključeva  i

i  , koji određuju redoslijed pisanja redaka i čitanja stupaca, kao što je prikazano u tablici na sl. 10.12. Rezultat transformacije će izgledati ovako

, koji određuju redoslijed pisanja redaka i čitanja stupaca, kao što je prikazano u tablici na sl. 10.12. Rezultat transformacije će izgledati ovako

Riža. 10.12.

Na sl. 10.13 je primjer binarne permutacije podataka (linearna operacija), koja pokazuje da se podaci jednostavno miješaju ili permutiraju. Transformacija se provodi pomoću permutacijskog bloka ( permutacija blok, P-blok). Tehnologija permutacije koju implementira ovaj blok ima jedan veliki nedostatak: ranjiva je na lažne poruke. Lažna poruka prikazana je na sl. 10.13 i sastoji se u opskrbi jedne jedinice na ulaz s preostalim nulama, što vam omogućuje da otkrijete jednu od internih veza. Ako kriptoanalitičar treba analizirati takvu shemu korištenjem napada otvorenog teksta, tada će poslati niz takvih obmanjujućih poruka, pomičući jednu jedinicu za jednu poziciju sa svakim prijenosom. Kao rezultat takvog napada uspostavit će se sve ulazne i izlazne veze. Ovaj primjer pokazuje zašto sigurnost sklopa ne bi trebala ovisiti o njegovoj arhitekturi.

10.4.3. Gama metoda.

P  pokušaje približavanja savršenoj tajnosti demonstriraju mnogi moderni telekomunikacijski sustavi koji koriste operaciju kodiranja. Pod, ispod kockanje shvaća se kao proces namještanja kodova slučajnog niza brojeva na kodove znakova otvorenog teksta, koji se također naziva gama (prema nazivu slova grčke abecede, koji se koristi u matematičkim formulama za označavanje slučajnog procesa). Kockanje odnosi se na metode šifriranja strujanja, kada se uzastopni znakovi otvorenog teksta uzastopno pretvaraju u znakove šifriranog teksta, što povećava brzinu konverzije. Tako, na primjer, tok informacijskih bitova stiže na jedan ulaz modulo 2 zbrajača prikazanog na Sl. 10.14, dok drugi ima kodirani binarni slijed

pokušaje približavanja savršenoj tajnosti demonstriraju mnogi moderni telekomunikacijski sustavi koji koriste operaciju kodiranja. Pod, ispod kockanje shvaća se kao proces namještanja kodova slučajnog niza brojeva na kodove znakova otvorenog teksta, koji se također naziva gama (prema nazivu slova grčke abecede, koji se koristi u matematičkim formulama za označavanje slučajnog procesa). Kockanje odnosi se na metode šifriranja strujanja, kada se uzastopni znakovi otvorenog teksta uzastopno pretvaraju u znakove šifriranog teksta, što povećava brzinu konverzije. Tako, na primjer, tok informacijskih bitova stiže na jedan ulaz modulo 2 zbrajača prikazanog na Sl. 10.14, dok drugi ima kodirani binarni slijed  . Idealno slijed

. Idealno slijed  mora biti slučajni niz s jednako vjerojatnim nulama i jedinicama. Zatim izlazni šifrirani tok

mora biti slučajni niz s jednako vjerojatnim nulama i jedinicama. Zatim izlazni šifrirani tok  bit će statistički neovisna o informacijskom nizu

bit će statistički neovisna o informacijskom nizu  , što znači da će biti zadovoljen dovoljan uvjet za savršenu tajnost. Zapravo, potpuno je nasumično.

, što znači da će biti zadovoljen dovoljan uvjet za savršenu tajnost. Zapravo, potpuno je nasumično.  nije potrebno jer inače primatelj ne bi mogao oporaviti otvoreni tekst. Doista, vraćanje otvorenog teksta na strani primatelja trebalo bi se provesti prema pravilu

nije potrebno jer inače primatelj ne bi mogao oporaviti otvoreni tekst. Doista, vraćanje otvorenog teksta na strani primatelja trebalo bi se provesti prema pravilu  , tako da se na strani primatelja mora generirati potpuno isti slijed kodiranja i s istom fazom. Međutim, zbog čiste slučajnosti

, tako da se na strani primatelja mora generirati potpuno isti slijed kodiranja i s istom fazom. Međutim, zbog čiste slučajnosti  ovaj postupak postaje nemoguć.

ovaj postupak postaje nemoguć.

U praksi, pseudo-slučajni nizovi (RRP), koji se mogu reproducirati na prijemnoj strani, našli su široku upotrebu kao kodirani. Tehnologija šifriranja toka obično koristi generator na temelju linearni pomakni registar s povratnom spregom

(linearni

Povratne informacije

pomak

Registar(LFSR)). Tipična struktura PSP generatora prikazana na sl. 10.15, uključuje registar pomaka, koji se sastoji od

U praksi, pseudo-slučajni nizovi (RRP), koji se mogu reproducirati na prijemnoj strani, našli su široku upotrebu kao kodirani. Tehnologija šifriranja toka obično koristi generator na temelju linearni pomakni registar s povratnom spregom

(linearni

Povratne informacije

pomak

Registar(LFSR)). Tipična struktura PSP generatora prikazana na sl. 10.15, uključuje registar pomaka, koji se sastoji od

– pojedini elementi kašnjenja ili bitovi koji imaju

– pojedini elementi kašnjenja ili bitovi koji imaju  moguća stanja i pohranjivanje nekog elementa polja

moguća stanja i pohranjivanje nekog elementa polja  tijekom intervala takta, povratni krug koji uključuje množitelje elemenata (stanja) pohranjenih u bitovima po konstantama

tijekom intervala takta, povratni krug koji uključuje množitelje elemenata (stanja) pohranjenih u bitovima po konstantama  , i zbrajalice. Formiranje PSS-a opisuje se rekurzivnom relacijom oblika

, i zbrajalice. Formiranje PSS-a opisuje se rekurzivnom relacijom oblika

gdje su koeficijenti  su fiksne konstante koje pripadaju

su fiksne konstante koje pripadaju  , prema kojem se svaki sljedeći element niza izračunava na temelju n prethodnim.

, prema kojem se svaki sljedeći element niza izračunava na temelju n prethodnim.

Budući da je broj različitih stanja registra konačan (najviše  ), neizbježna je situacija kada će se nakon određenog broja ciklusa stanje ponoviti u obliku jednog od prethodnih. Međutim, počevši od nekog početnog opterećenja, t.j. fiksno stanje, dijagram na sl. 10.15 će generirati samo jednu sekvencu definiranu spomenutom rekurzijom. Dakle, ponavljanje stanja registra dovodi do ponavljanja svih naknadno generiranih simbola, što znači da je svaki SRP periodičan. Štoviše, u slučaju nultog stanja registra (prisutnost nula u svim znamenkama), uvijek će se formirati beskonačan degenerirani niz koji se sastoji samo od nula. Očito je da je takav slučaj apsolutno neperspektivan, pa treba isključiti nulto stanje registra. Kao rezultat, nema više

), neizbježna je situacija kada će se nakon određenog broja ciklusa stanje ponoviti u obliku jednog od prethodnih. Međutim, počevši od nekog početnog opterećenja, t.j. fiksno stanje, dijagram na sl. 10.15 će generirati samo jednu sekvencu definiranu spomenutom rekurzijom. Dakle, ponavljanje stanja registra dovodi do ponavljanja svih naknadno generiranih simbola, što znači da je svaki SRP periodičan. Štoviše, u slučaju nultog stanja registra (prisutnost nula u svim znamenkama), uvijek će se formirati beskonačan degenerirani niz koji se sastoji samo od nula. Očito je da je takav slučaj apsolutno neperspektivan, pa treba isključiti nulto stanje registra. Kao rezultat, nema više  dopuštena stanja registra, što ograničava maksimalno moguće razdoblje niza na vrijednost ne veću od

dopuštena stanja registra, što ograničava maksimalno moguće razdoblje niza na vrijednost ne veću od  .

.

Primjer 10.4.1.

Na sl. 10.16, a, prikazana je implementacija generatora baziranog na pomaknom registru s linearnom povratnom spregom koji formira binarni pseudoslučajni slijed perioda  . Imajte na umu da je u slučaju binarnog PRS-a, množenje s jedan ekvivalentno jednostavnom povezivanju izlaznog bita sa zbrajačem. Riža. 10.16, b, ilustrira uzastopne sadržaje registra (stanja bitova), kao i stanja povratnog izlaza (OS točka na dijagramu) kada se primjenjuju taktni impulsi. Slijed se čita u obliku uzastopnih stanja ekstremnog p

. Imajte na umu da je u slučaju binarnog PRS-a, množenje s jedan ekvivalentno jednostavnom povezivanju izlaznog bita sa zbrajačem. Riža. 10.16, b, ilustrira uzastopne sadržaje registra (stanja bitova), kao i stanja povratnog izlaza (OS točka na dijagramu) kada se primjenjuju taktni impulsi. Slijed se čita u obliku uzastopnih stanja ekstremnog p  pravog ranga. Čitanje stanja drugih bitova rezultira kopijama iste sekvence pomaknute za jedan ili dva ciklusa.

pravog ranga. Čitanje stanja drugih bitova rezultira kopijama iste sekvence pomaknute za jedan ili dva ciklusa.

Na prvi pogled može se pretpostaviti da korištenje propusnosti dugotrajne memorije može pružiti dovoljno visoku sigurnost. Tako, na primjer, u sustavu mobilne mobilne komunikacije standarda IS-95, PRP razdoblja  među elementarnim čipovima. Sa stopom čipa od 1,228810 6 simbola/sek, njegov period je:

među elementarnim čipovima. Sa stopom čipa od 1,228810 6 simbola/sek, njegov period je:

Stoga se može pretpostaviti da se slijed ne ponavlja tako dugo, može se smatrati slučajnim i pruža savršenu tajnost. Međutim, postoji temeljna razlika između pseudoslučajnog niza i istinski slučajnog niza: pseudoslučajni slijed se formira prema nekom algoritmu. Dakle, ako je algoritam poznat, tada će biti poznat i sam slijed. Kao rezultat ove značajke, shema šifriranja koja koristi linearni povratni pomak registra je ranjiva na poznati napad otvorenog teksta.

Da bi odredio povratne slavine, početno stanje registra i cijeli niz, dovoljno je da kriptoanalitičar ima samo  bitovi otvorenog teksta i njihov odgovarajući šifrirani tekst. Očigledno, vrijednost 2 n mnogo manje od PSP razdoblja koje je jednako

bitovi otvorenog teksta i njihov odgovarajući šifrirani tekst. Očigledno, vrijednost 2 n mnogo manje od PSP razdoblja koje je jednako  . Ilustrirajmo spomenutu ranjivost primjerom.

. Ilustrirajmo spomenutu ranjivost primjerom.

Primjer 10.4.2.

Neka se period SRP koristi kao kodiranje  , generiran korištenjem rekurzije obrasca

, generiran korištenjem rekurzije obrasca

u početnom stanju registra 0001. Kao rezultat, niz će se formirati. Pretpostavimo da je kriptoanalitičar koji ne zna ništa o povratnoj strukturi PSP generatora uspio dobiti  kriptogramski bit i njegov javni ekvivalent:

kriptogramski bit i njegov javni ekvivalent:

Zatim, zbrajajući obje sekvence po modulu 2, kriptoanalitičar dobiva na raspolaganju fragment sekvence kodiranja, koji pokazuje stanje registra pomaka u različitim vremenskim točkama. Tako, na primjer, prva četiri bita ključnog niza odgovaraju stanju registra u nekom trenutku  . Ako sada pomaknemo prozor koji bira četiri bita za jednu poziciju udesno, tada će se stanja registra pomaka dobiti u uzastopnim vremenskim točkama

. Ako sada pomaknemo prozor koji bira četiri bita za jednu poziciju udesno, tada će se stanja registra pomaka dobiti u uzastopnim vremenskim točkama  . S obzirom na linearnu strukturu povratnog kruga, možemo to napisati

. S obzirom na linearnu strukturu povratnog kruga, možemo to napisati

gdje  PSP simbol, koji se generira povratnim krugom i dovodi na ulaz prve znamenke registra, i

PSP simbol, koji se generira povratnim krugom i dovodi na ulaz prve znamenke registra, i  određuje prisutnost ili odsutnost i-ta veza između bita izlaza registra pomaka i zbrajača, t.j. shema povratne sprege.

određuje prisutnost ili odsutnost i-ta veza između bita izlaza registra pomaka i zbrajača, t.j. shema povratne sprege.

Analizirajući stanja registra pomaka u četiri uzastopna vremena, možemo sastaviti sljedeći sustav od četiri jednadžbe s četiri nepoznanice:

Rješenje ovog sustava jednadžbi daje sljedeće vrijednosti koeficijenata:

Dakle, nakon što je odredio povratni krug linearnog registra i znajući njegovo stanje u trenutku  , kriptoanalitičar je u stanju reproducirati sekvencu kodiranja u proizvoljnom trenutku i stoga je u stanju dešifrirati presretnuti kriptogram.

, kriptoanalitičar je u stanju reproducirati sekvencu kodiranja u proizvoljnom trenutku i stoga je u stanju dešifrirati presretnuti kriptogram.

Generaliziranje razmatranog primjera na slučaj proizvoljnog memorijskog registra pomaka n, izvorna jednadžba se može predstaviti kao

,

,

a sustav jednadžbi zapisuje se u sljedećem matričnom obliku

,

,

gdje  , a

, a  .

.

Može se pokazati da su stupci matrice  su linearno neovisni, pa stoga postoji inverzna matrica

su linearno neovisni, pa stoga postoji inverzna matrica  . Stoga

. Stoga

.

.

Inverzija matrice zahtijeva red  operacije, dakle

operacije, dakle  imamo

imamo  da će za računalo s brzinom rada jedna operacija od 1 μs zahtijevati 1 sekundu za preokret matrice. Očito je slabost registra pomaka posljedica linearnosti povratne sprege.

da će za računalo s brzinom rada jedna operacija od 1 μs zahtijevati 1 sekundu za preokret matrice. Očito je slabost registra pomaka posljedica linearnosti povratne sprege.

Kako bi analitičaru otežalo izračunavanje elemenata PSP-a pri usporedbi fragmenata otvorenog teksta i enkripcije, povratna informacija se primjenjuje na izlaz i šifrirani tekst. Na sl. 10.17 objašnjava princip uvođenja povratne informacije šifriranog teksta.

Riža. 10.17.Šifriranje strujanja s povratnim informacijama.

Prvo se prenosi preambula koja sadrži informacije o parametrima generiranog SRP-a, uključujući vrijednost početne faze Z 00 . Za svakoga n generiranih simbola šifrograma, nova vrijednost faze se izračunava i postavlja u generatoru  . Povratne informacije čine gama metodu osjetljivom na izobličenja kriptograma. Dakle, zbog smetnji u komunikacijskom kanalu, neki primljeni simboli mogu biti izobličeni, što će dovesti do izračuna pogrešne vrijednosti PRS faze i otežati daljnje dekodiranje, ali nakon prijema n ispravne znakove šifriranog teksta sustav se vraća. Istodobno, takvo se izobličenje može objasniti pokušajem napadača da nametne lažne podatke.

. Povratne informacije čine gama metodu osjetljivom na izobličenja kriptograma. Dakle, zbog smetnji u komunikacijskom kanalu, neki primljeni simboli mogu biti izobličeni, što će dovesti do izračuna pogrešne vrijednosti PRS faze i otežati daljnje dekodiranje, ali nakon prijema n ispravne znakove šifriranog teksta sustav se vraća. Istodobno, takvo se izobličenje može objasniti pokušajem napadača da nametne lažne podatke.

Problem krađe osobnih podataka tiho se pretvorio u civilizacijsku pošast. Informacije o korisniku izvlače svi i svi: netko tko je prethodno zatražio pristanak (društvene mreže, operativni sustavi, računalne i mobilne aplikacije), drugi bez dopuštenja i zahtjeva (zlonamjerni kriminalci svih vrsta i poduzetnici koji izvlače bilo kakvu korist od informacija o određenoj osobi). U svakom slučaju, malo je ugodnog i uvijek postoji rizik da uz bezazlene informacije u pogrešne ruke padne i nešto što može naštetiti vama osobno ili vašem poslodavcu: službeni dokumenti, privatna ili poslovna korespondencija, obiteljske fotografije...

Ali kako spriječiti curenje? Šešir od staniol tu neće pomoći, iako je ovo nedvojbeno lijepo rješenje. Ali potpuna enkripcija podataka će pomoći: presretanje ili krađom šifriranih datoteka, špijun neće ništa razumjeti u njima. To možete učiniti tako da sve svoje digitalne aktivnosti zaštitite uz pomoć jake kriptografije (jake šifre su šifre za koje će, uz postojeću moć računala, trebati vrijeme da se razbiju, barem dulje od životnog vijeka osobe). Evo 6 praktičnih recepata koji će vam pomoći riješiti ovaj problem.

Šifrirajte aktivnost vašeg web preglednika. Globalna mreža je dizajnirana na takav način da vaš zahtjev čak i na blisko locirane stranice (kao što je yandex.ru) prolazi na svom putu kroz mnoga računala („čvorovi“) koja ga prosljeđuju naprijed-natrag. Možete vidjeti njihov približni popis unosom naredbe tracert site_address u naredbeni redak. Prvi na takvom popisu bit će vaš davatelj internetskih usluga ili vlasnik Wi-Fi pristupne točke putem koje ste se spojili na Internet. Zatim još neki međučvorovi, a tek na samom kraju je server na kojem je pohranjena stranica koja vam je potrebna. A ako vaša veza nije šifrirana, odnosno provodi se uobičajenim HTTP protokolom, svi koji su između vas i stranice moći će presresti i analizirati prenesene podatke.

Stoga učinite jednostavnu stvar: dodajte "s" na "http" u adresnu traku tako da adresa web-mjesta počinje s "https://". Na taj način omogućujete šifriranje prometa (tzv. SSL/TLS sigurnosni sloj). Ako stranica podržava HTTPS, to će dopustiti. A kako ne biste patili svaki put, instalirajte dodatak za preglednik: on će na silu pokušati omogućiti enkripciju na svakoj stranici koju posjetite.

nedostatke: prisluškivač neće moći znati značenje prenesenih i primljenih podataka, ali će znati da ste posjetili određenu stranicu.

Šifrirajte svoju e-poštu. Pisma poslana e-poštom također prolaze preko posrednika prije nego što stignu do primatelja. Šifriranjem ćete spriječiti špijuna da razumije njihov sadržaj. Međutim, tehničko rješenje ovdje je kompliciranije: morat ćete koristiti dodatni program za šifriranje i dešifriranje. Klasično rješenje, koje do sada nije izgubilo na važnosti, bit će OpenPGP paket ili njegov besplatni pandan GPG, odnosno dodatak za preglednik koji podržava iste standarde enkripcije (na primjer, Mailvelope).

Prije nego započnete korespondenciju, generirate takozvani javni kripto ključ koji se može koristiti za “zatvaranje” (šifriranje) pisama upućenih vama, vašim primateljima. Zauzvrat, svaki od vaših primatelja također mora generirati vlastiti ključ: uz pomoć ključeva drugih ljudi možete "zatvoriti" slova za njihove vlasnike. Kako se ne biste zabunili s tipkama, bolje je koristiti gore spomenuti dodatak za preglednik. Slovo "zatvoreno" kripto ključem pretvara se u skup besmislenih znakova - i samo ga vlasnik ključa može "otvoriti" (dešifrirati).

nedostatke: kada započnete korespondenciju, morate razmijeniti ključeve sa svojim dopisnicima. Pokušajte osigurati da nitko ne može presresti i promijeniti ključ: proslijedite ga iz ruke u ruku ili ga objavite na poslužitelju javnih ključeva. Inače, zamjenom vašeg ključa svojim, špijun će moći prevariti vaše dopisnike i biti svjestan vaše korespondencije (tzv. čovjek u sredini napada).

Šifrirajte trenutne poruke. Najlakši način je koristiti instant messengere koji već znaju šifrirati korespondenciju: Telegram, WhatsApp, Facebook Messenger, Signal Private Messenger, Google Allo, Gliph itd. U tom ste slučaju zaštićeni od znatiželjnih očiju izvana: ako nasumična osoba presretne poruke, vidjet će samo hrpu znakova. Ali to vas neće zaštititi od znatiželje tvrtke koja je vlasnik glasnika: tvrtke u pravilu imaju ključeve koji vam omogućuju čitanje vaše korespondencije - i ne samo da to vole raditi sami, već će ih predati agencije za provođenje zakona na zahtjev.

Stoga bi najbolje rješenje bilo korištenje nekog popularnog besplatnog (otvorenog) glasnika s dodatkom za enkripciju u hodu (takav dodatak se često naziva “OTR”: off the record - sprječava snimanje). Pidgin bi bio dobar izbor.

nedostatke: Kao i kod e-pošte, nemate jamstva protiv napada čovjeka u sredini.

Šifrirajte dokumente u oblaku. Ako koristite "oblačnu" pohranu kao što je Google Drive, Dropbox, OneDrive, iCloud, vaše datoteke može ukrasti netko tko zaviri (ili pogodi) vašu lozinku ili ako se pronađe neka vrsta ranjivosti u samoj usluzi. Stoga, prije nego što stavite bilo što u "oblak", šifrirajte ga. Najlakše je i najprikladnije implementirati takvu shemu uz pomoć uslužnog programa koji stvara mapu na računalu - dokumenti koji se nalaze gdje se automatski šifriraju i prosljeđuju na disk "oblaka". Takav je, na primjer, Boxcryptor. Malo je manje zgodno koristiti aplikacije kao što je TrueCrypt za istu svrhu – one stvaraju cijeli šifrirani volumen koji se nalazi u "oblaku".

nedostatke: nijedan.

Šifrirajte sav (ne samo preglednik) promet s vašeg računala. Može vam dobro doći ako ste prisiljeni koristiti neprovjerenu otvorenu internetsku vezu – na primjer, nekriptirani Wi-Fi na javnom mjestu. Ovdje vrijedi koristiti VPN: donekle pojednostavljeno, ovo je šifrirani kanal koji se proteže od vas do VPN davatelja. Na poslužitelju davatelja promet se dešifrira i šalje dalje do odredišta. VPN pružatelji usluga su besplatni (VPNbook.com, Freevpn.com, CyberGhostVPN.com) i oni koji se plaćaju - razlikuju se u brzini pristupa, vremenu sesije itd. Veliki bonus takve veze je što se cijelom svijetu čini da pristupate webu s VPN poslužitelja, a ne sa svog računala. Stoga, ako se davatelj VPN-a nalazi izvan Ruske Federacije, moći ćete pristupiti blokiranim stranicama unutar Ruske Federacije.

Isti rezultat možete postići ako instalirate TOR na svoje računalo - s jedinom razlikom što u ovom slučaju nema provajdera: Internetu ćete pristupiti putem nasumičnih čvorova koji pripadaju drugim članovima ove mreže, odnosno nepoznatim osobama ili organizacijama tebi.

nedostatke: zapamtite da se vaš promet dešifrira na izlaznom čvoru, tj. poslužitelju VPN pružatelja usluga ili računalu slučajnog TOR sudionika. Stoga će, ako to žele njihovi vlasnici, moći analizirati vaš promet: pokušati presresti lozinke, izvući vrijedne informacije iz korespondencije itd. Stoga, kada koristite VPN ili TOR, kombinirajte ih s drugim alatima za šifriranje. Osim toga, ispravno postavljanje TOR-a nije lak zadatak. Ako nemate iskustva, bolje je koristiti gotovo rješenje: TOR kit + preglednik Firefox (u ovom slučaju bit će šifriran samo promet preglednika) ili distribucija Tails Linux (radi s CD-a ili flash pogona), gdje je sav promet već konfiguriran za usmjeravanje kroz TOR.

Šifriranje flash pogona i prijenosnih medija, mobilnih uređaja. Također možete dodati šifriranje tvrdog diska na radnom računalu, ali barem ne riskirate da ga izgubite - vjerojatnost toga je uvijek prisutna u slučaju prijenosnih diskova. Za šifriranje ne jednog dokumenta, već cijelog diska odjednom, koristite BitLocker (ugrađen u MS Windows), FileVault (ugrađen u OS X), DiskCryptor, 7-Zip i slično. Takvi programi rade "transparentno", odnosno nećete ih primijetiti: datoteke se šifriraju i dešifriraju automatski, "u hodu". Međutim, napadač koji uz njihovu pomoć dospije u ruke uz njihovu pomoć zatvoren flash pogon, neće moći ništa iz njega izvući.

Što se tiče pametnih telefona i tableta, bolje je koristiti ugrađenu funkcionalnost operativnog sustava za potpunu enkripciju. Na Android uređajima potražite u "Postavke -> Sigurnost", na iOS uređajima u "Postavke -> Lozinka".

nedostatke: budući da su svi podaci sada pohranjeni u šifriranom obliku, procesor ih mora dešifrirati prilikom čitanja i šifrirati prilikom pisanja, što, naravno, gubi vrijeme i energiju. Stoga se može primijetiti pad performansi. Koliko će vaš digitalni uređaj zapravo usporiti ovisi o njegovim specifikacijama. Općenito, moderniji i vrhunski modeli će imati bolje rezultate.

Ovo je popis radnji koje trebate poduzeti ako ste zabrinuti zbog mogućeg curenja datoteka u pogrešne ruke. No osim toga, postoji još nekoliko općih razmatranja koja također treba imati na umu:

Besplatna aplikacija za privatnost obično je sigurnija od vlasničke. Besplatan je onaj čiji je izvorni kod objavljen pod slobodnom licencom (GNU GPL, BSD, itd.) i svatko ga može mijenjati. Vlasnički - takav, ekskluzivna prava na koja pripadaju bilo kojoj tvrtki ili developeru; izvorni kod takvih programa obično se ne objavljuje.

Šifriranje uključuje korištenje lozinki, stoga provjerite je li vaša lozinka točna: duga, nasumična, raznolika.

Mnoge uredske aplikacije (uređivači teksta, proračunske tablice itd.) mogu same šifrirati svoje dokumente. Međutim, snaga šifri koje koriste obično je niska. Stoga je za zaštitu bolje dati prednost jednom od gore navedenih univerzalnih rješenja.

Za zadatke koji zahtijevaju anonimnost/privatnost, prikladnije je držati zaseban preglednik postavljen na "paranoidni" način rada (poput prethodno spomenutog paketa Firefox + TOR).

Javascript, koji se često koristi na webu, pravi je nalaz za špijuna. Stoga, ako imate nešto za sakriti, bolje je blokirati Javascript u postavkama preglednika. Također, bezuvjetno blokirajte oglase (instalirajte bilo koji dodatak koji implementira ovu funkciju, na primjer, AdBlockPlus): u posljednje se vrijeme zlonamjerni kod često šalje pod krinkom bannera.

Ako zloglasni "zakon Yarovaya" ipak stupi na snagu (prema planu, to bi se trebalo dogoditi 1. srpnja 2018.), rezervni ključevi za sve šifre u Rusiji morat će se prenijeti na državu, inače šifra neće biti certificirana . A za korištenje necertificirane enkripcije čak i obični vlasnici pametnih telefona mogu biti kažnjeni u iznosu od 3 tisuće rubalja uz oduzimanje digitalnog uređaja.

p.s. Ovaj članak koristi fotografiju Christiaana Colena.

Ako vam se članak svidio - preporučite ga svojim prijateljima, poznanicima ili kolegama vezanim uz komunalnu ili javnu službu. Mislimo da će im to biti i korisno i ugodno.

Prilikom ponovnog tiskanja materijala potrebna je poveznica na izvor.

Potreba za šifriranjem korespondencije pojavila se u antičkom svijetu, a pojavile su se jednostavne zamjenske šifre. Šifrirane poruke određivale su sudbinu mnogih bitaka i utjecale na tijek povijesti. S vremenom su ljudi izmišljali sve naprednije metode šifriranja.

Šifra i šifra su, inače, različiti pojmovi. Prvi znači zamjenu svake riječi u poruci kodnom riječi. Drugi je šifriranje svakog simbola informacije pomoću specifičnog algoritma.

Nakon što je kodiranje informacija preuzela matematika i razvijena teorija kriptografije, znanstvenici su otkrili mnoga korisna svojstva ove primijenjene znanosti. Na primjer, algoritmi za dekodiranje pomogli su razotkriti mrtve jezike kao što su staroegipatski ili latinski.

Steganografija

Steganografija je starija od kodiranja i enkripcije. Ova umjetnost postoji već jako dugo. To doslovno znači "skriveno pisanje" ili "šifrirano pisanje". Iako steganografija ne zadovoljava u potpunosti definicije koda ili šifre, namjera joj je sakriti informacije od znatiželjnih očiju.

Steganografija je najjednostavnija šifra. Progutane bilješke prekrivene voskom tipični su primjeri ili poruka na obrijanoj glavi koja se skriva ispod izrasle kose. Najjasniji primjer steganografije je metoda opisana u mnogim engleskim (i ne samo) detektivskim knjigama, kada se poruke prenose kroz novine, gdje su slova neupadljivo označena.

Glavni nedostatak steganografije je to što je pažljiv stranac može primijetiti. Stoga, kako bi se spriječilo lako čitanje tajne poruke, koriste se metode šifriranja i kodiranja zajedno sa steganografijom.

ROT1 i Cezarova šifra

Naziv ove šifre je ROTate 1 slovo naprijed, a poznat je mnogim školarcima. To je jednostavna supstitucijska šifra. Njegova bit leži u činjenici da je svako slovo šifrirano pomicanjem po abecedi za 1 slovo naprijed. A -\u003e B, B -\u003e C, ..., Z -\u003e A. Na primjer, šifriramo frazu "naša Nastya glasno plače" i dobivamo "generalni Obtua dspnlp rmbsheu".

ROT1 šifra se može generalizirati na proizvoljan broj pomaka, tada se naziva ROTN, gdje je N broj za koji treba pomaknuti šifriranje slova. U ovom obliku, šifra je poznata od davnina i naziva se "Cezarova šifra".

Cezarova šifra je vrlo jednostavna i brza, ali je jednostavna šifra s jednom permutacijom i stoga je lako razbiti. Imajući sličan nedostatak, prikladan je samo za dječje šale.

Transpozicijske ili permutacijske šifre

Ove vrste jednostavnih permutacijskih šifri su ozbiljnije i aktivno su korištene ne tako davno. Tijekom američkog građanskog rata i Prvog svjetskog rata koristio se za slanje poruka. Njegov se algoritam sastoji u preuređivanja slova na mjesta - napišite poruku obrnutim redoslijedom ili preuredite slova u parove. Na primjer, šifrirajmo izraz "Morseova azbuka je također šifra" -> "akubza ezrom - ezhot rfish".

Uz dobar algoritam koji je određivao proizvoljne permutacije za svaki znak ili njihovu skupinu, šifra je postala otporna na jednostavno razbijanje. Ali! Samo u svoje vrijeme. Budući da se šifra lako razbija jednostavnim grubom silom ili podudaranjem rječnika, danas se svaki pametni telefon može nositi s dešifriranjem. Stoga je s pojavom računala i ova šifra prešla u kategoriju dječjih.

Morzeov kod

Abeceda je sredstvo za razmjenu informacija i njezina je glavna zadaća učiniti poruke jednostavnijim i razumljivijim za prijenos. Iako je to suprotno onome čemu je enkripcija namijenjena. Ipak, radi kao najjednostavnije šifre. U Morseovom sustavu svako slovo, broj i interpunkcijski znak imaju svoju šifru, sastavljenu od skupine crtica i točaka. Prilikom prijenosa poruke telegrafom crtice i točke znače duge i kratke signale.

Telegraf i abeceda je prvi patentirao "svoj" izum 1840. godine, iako su slični uređaji izumljeni u Rusiji i Engleskoj prije njega. Ali koga sad briga... Telegraf i Morseova azbuka imali su vrlo velik utjecaj na svijet, omogućujući gotovo trenutni prijenos poruka na kontinentalne udaljenosti.

Monoalfabetska zamjena

Gore opisani ROTN i Morseov kod primjeri su jednoabecednih zamjenskih fontova. Prefiks "mono" znači da se tijekom enkripcije svako slovo izvorne poruke zamjenjuje drugim slovom ili kodom iz jedne abecede šifriranja.

Jednostavne zamjenske šifre nije teško dešifrirati, a to je njihov glavni nedostatak. Pogađaju se jednostavnim nabrajanjem ili Na primjer, poznato je da su najčešće korištena slova ruskog jezika "o", "a", "i". Dakle, može se pretpostaviti da u šifriranom tekstu slova koja se pojavljuju najčešće znače ili "o", ili "a", ili "i". Na temelju takvih razmatranja, poruka se može dešifrirati čak i bez računalnog nabrajanja.

Poznato je da je Marija I., kraljica Škotske od 1561. do 1567., koristila vrlo složenu jednoabecednu supstitucijsku šifru s nekoliko kombinacija. Ipak su njezini neprijatelji uspjeli dešifrirati poruke, a informacije su bile dovoljne da kraljicu osude na smrt.

Gronsfeldova šifra, ili polialfabetska zamjena

Jednostavne šifre kriptografija proglašava beskorisnima. Stoga su mnogi od njih poboljšani. Gronsfeldova šifra je modifikacija Cezarove šifre. Ova metoda je mnogo otpornija na hakiranje i leži u činjenici da je svaki znak kodirane informacije šifriran pomoću jedne od različitih abeceda, koje se ciklički ponavljaju. Možemo reći da se radi o višedimenzionalnoj primjeni najjednostavnije supstitucijske šifre. Zapravo, Gronsfeldova šifra je vrlo slična onoj o kojoj se govori u nastavku.

ADFGX algoritam šifriranja

Ovo je najpoznatija šifra iz Prvog svjetskog rata koju su koristili Nijemci. Šifra je dobila ime jer je algoritam šifriranja doveo sve šifrograme do izmjenjivanja ovih slova. Izbor samih slova bio je određen njihovom praktičnošću prilikom prijenosa telegrafskim linijama. Svako slovo u šifri je predstavljeno s dva. Pogledajmo zanimljiviju verziju ADFGX kvadrata koji uključuje brojeve i zove se ADFGVX.

| A | D | F | G | V | x | |

| A | J | P | A | 5 | H | D |

| D | 2 | E | R | V | 9 | Z |

| F | 8 | Y | ja | N | K | V |

| G | U | P | B | F | 6 | O |

| V | 4 | G | x | S | 3 | T |

| x | W | L | P | 7 | C | 0 |

ADFGX algoritam kvadrature je sljedeći:

- Uzimamo slučajnih n slova za označavanje stupaca i redaka.

- Gradimo N x N matricu.

- U matricu unosimo abecedu, brojeve, znakove, nasumično razbacane po ćelijama.

Napravimo sličan kvadrat za ruski jezik. Na primjer, napravimo kvadrat ABCD:

| ALI | B | NA | G | D | |

| ALI | NJU | H | b/b | ALI | I/Y |

| B | H | V/F | G/K | W | D |

| NA | W/W | B | L | x | ja |

| G | R | M | O | YU | P |

| D | F | T | C | S | Na |

Ova matrica izgleda čudno, jer red ćelija sadrži dva slova. To je prihvatljivo, smisao poruke se ne gubi. Lako se može obnoviti. Šifrirajmo izraz "Kompaktna šifra" pomoću ove tablice:

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | |

| Fraza | Do | O | M | P | ALI | Do | T | H | S | Y | W | I | F | R |

| Šifra | bv | čuvari | gb | gdje | ag | bv | db | ab | dg | pakao | wa | pakao | bb | Ha |

Dakle, konačna šifrirana poruka izgleda ovako: “bvgvgbgdagbvdbabdgvdvaadbbga”. Naravno, Nijemci su proveli sličnu liniju kroz još nekoliko šifri. I kao rezultat dobivena je šifrirana poruka koja je bila vrlo otporna na hakiranje.

Vigenèreova šifra

Ova šifra je za red veličine otpornija na pucanje od jednoabecednih, iako je jednostavna šifra za zamjenu teksta. Međutim, zbog robusnog algoritma, dugo se smatralo nemogućim hakirati. Prvi spomen o njemu datira iz 16. stoljeća. Vigenère (francuski diplomat) pogrešno je pripisan kao njegov izumitelj. Da biste bolje razumjeli o čemu je riječ, razmotrite Vigenèreovu tablicu (Vigenèreov kvadrat, tabula recta) za ruski jezik.

Nastavimo šifrirati frazu "Kasperovich se smije". Ali da bi šifriranje uspjelo, potrebna vam je ključna riječ – neka to bude "lozinka". Sada krenimo s šifriranjem. Da bismo to učinili, pišemo ključ toliko puta da broj slova iz njega odgovara broju slova u šifriranoj frazi, ponavljanjem ključa ili rezanjem:

Sada, kao u koordinatnoj ravnini, tražimo ćeliju koja je sjecište parova slova i dobivamo: K + P \u003d b, A + A \u003d B, C + P \u003d C, itd.

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | |

| Šifra: | Kommersant | B | NA | YU | S | H | YU | G | SCH | F | E | Y | x | F | G | ALI | L |

Dobijamo da se "Kasperovich smije" = "bvusnyugshzh eihzhgal".

Razbijanje Vigenèreove šifre je tako teško jer da bi analiza frekvencije funkcionirala, morate znati duljinu ključne riječi. Dakle, hak je nasumično baciti duljinu ključne riječi i pokušati probiti tajnu poruku.

Također treba spomenuti da se osim potpuno slučajnog ključa može koristiti i potpuno drugačija Vigenèreova tablica. U ovom slučaju, Vigenèreov kvadrat sastoji se od redak po red napisane ruske abecede s pomakom od jedan. Što nas upućuje na šifru ROT1. I baš kao u Cezar šifri, offset može biti bilo što. Štoviše, redoslijed slova ne mora biti abecedni. U ovom slučaju, sama tablica može biti ključ, bez znanja koje će biti nemoguće pročitati poruku, čak i znajući ključ.

Kodovi

Pravi kodovi sastoje se od podudaranja za svaku riječ zasebnog koda. Za rad s njima potrebne su takozvane šifrarke. Zapravo, ovo je isti rječnik, koji samo sadrži prijevode riječi u kodove. Tipičan i pojednostavljen primjer kodova je ASCII tablica – međunarodna šifra jednostavnih znakova.

Glavna prednost kodova je što ih je vrlo teško dešifrirati. Analiza frekvencije gotovo ne radi kada su hakirani. Slabost kodova su, zapravo, same knjige. Prvo, njihova priprema je složen i skup proces. Drugo, za neprijatelje se pretvaraju u željeni objekt i presretanje čak i dijela knjige prisiljava vas da potpuno promijenite sve kodove.

U 20. stoljeću mnoge su države koristile šifre za prijenos tajnih podataka, mijenjajući šifrarnik nakon određenog razdoblja. I aktivno su lovili knjige susjeda i protivnika.

"Zagonetka"

Svi znaju da je Enigma bila glavni stroj za šifriranje nacista tijekom Drugog svjetskog rata. Struktura Enigme uključuje kombinaciju električnih i mehaničkih krugova. Kako će šifra ispasti ovisi o početnoj konfiguraciji Enigme. Istovremeno, Enigma automatski mijenja svoju konfiguraciju tijekom rada, šifrirajući jednu poruku na nekoliko načina cijelom dužinom.

Za razliku od najjednostavnijih šifri, Enigma je dala trilijune mogućih kombinacija, što je razbijanje šifriranih informacija učinilo gotovo nemogućim. Zauzvrat, nacisti su za svaki dan imali pripremljenu određenu kombinaciju koju su koristili određenog dana za prijenos poruka. Dakle, čak i ako je Enigma pala u ruke neprijatelja, nije učinila ništa za dešifriranje poruka bez ulaska u pravu konfiguraciju svaki dan.

Aktivno su pokušavali razbiti Enigmu tijekom cijele Hitlerove vojne kampanje. U Engleskoj je 1936. za to izgrađen jedan od prvih računalnih uređaja (Turingov stroj), koji je u budućnosti postao prototip računala. Njegov je zadatak bio simulirati rad nekoliko desetaka Enigmi istovremeno i kroz njih propuštati presretnute nacističke poruke. Ali čak je i Turingov stroj samo povremeno uspijevao probiti poruku.

Šifriranje javnog ključa

Najpopularniji od kojih se svugdje koristi u tehnologiji i računalnim sustavima. Njegova je bit, u pravilu, u prisutnosti dva ključa, od kojih se jedan prenosi javno, a drugi tajni (privatni). Javni ključ se koristi za šifriranje poruke, a privatni ključ za dešifriranje.

Javni ključ je najčešće vrlo velik broj, koji ima samo dva djelitelja, ne računajući jedinicu i sam broj. Zajedno, ova dva djelitelja čine tajni ključ.

Razmotrimo jednostavan primjer. Neka javni ključ bude 905. Njegovi djelitelji su brojevi 1, 5, 181 i 905. Tada će tajni ključ biti, na primjer, broj 5*181. Kažete da je previše lako? Što ako je javni broj broj sa 60 znamenki? Matematički je teško izračunati djelitelje velikog broja.

Kao realniji primjer, zamislite da podižete novac s bankomata. Prilikom čitanja kartice osobni podaci se šifriraju određenim javnim ključem, a na strani banke tajnim ključem dešifriraju se podaci. I ovaj javni ključ može se mijenjati za svaku operaciju. I nema načina da se brzo pronađu ključni djelitelji kada se presretne.

Postojanost fonta

Kriptografska snaga algoritma za šifriranje je sposobnost odupiranja hakiranju. Ovaj parametar je najvažniji za bilo koju enkripciju. Očito, jednostavna zamjenska šifra, koju može dešifrirati bilo koji elektronički uređaj, jedna je od najnestabilnijih.

Do danas ne postoje jedinstveni standardi prema kojima bi bilo moguće procijeniti snagu šifre. Ovo je naporan i dug proces. Međutim, postoji niz komisija koje su izradile standarde u ovom području. Na primjer, minimalni zahtjevi za Advanced Encryption Standard ili AES enkripcijski algoritam, koji je razvio NIST USA.

Za referencu: Vernamova šifra je prepoznata kao najotpornija šifra na razbijanje. Pritom je njegova prednost što je po svom algoritmu najjednostavnija šifra.